Emotet の詳細については、深く掘り下げた最新ブログ記事「マルウェア Emotet の最新情報」をご覧ください。

Emotet の重大性と懸念すべき理由

これまで Emotet グループは、悪意のある Office 文書と URL の組み合わせをメールキャンペーンに使用して被害者を感染させてきました。その結果、Emotet の被害は幅広いビジネス分野に及んでいます。というのも、日常業務でこの種の文書を常用するユーザーは感染しやすいからです。活動の再開以降も、この種の文書で混乱を広げるという Emotet グループの手口に大きな変化は見られません。マクロを埋め込んだ Office 文書の使用は、今なお容易で効果的な攻撃手法だからです。

このマルウェアが新たなマシンに感染させる手法やマルウェア自体に大きな変化は見られませんが、今後の活動に向けて Emotet はいま準備を整えているものと思われます。この前提に基づくと、Emotet の背後にいる脅威アクターは、今後数か月間、このマルウェアの再構築に取り組み、感染したマシンを集めて将来のスパムキャンペーンで使用できるように強化することが予想されます。

さらに、Emotet の今後の活動として、管理下にある感染したマシンにランサムウェアなどのマルウェアファミリーを展開することも十分に考えられます。

デモ動画: Emotet を阻止する BlackBerry

この動画では、BlackBerry Spark® UES Suite が提供するさまざまな対策を紹介します。これらの対策は、Emotet トロイの木馬の最新バージョンからお客様の環境を保護します。

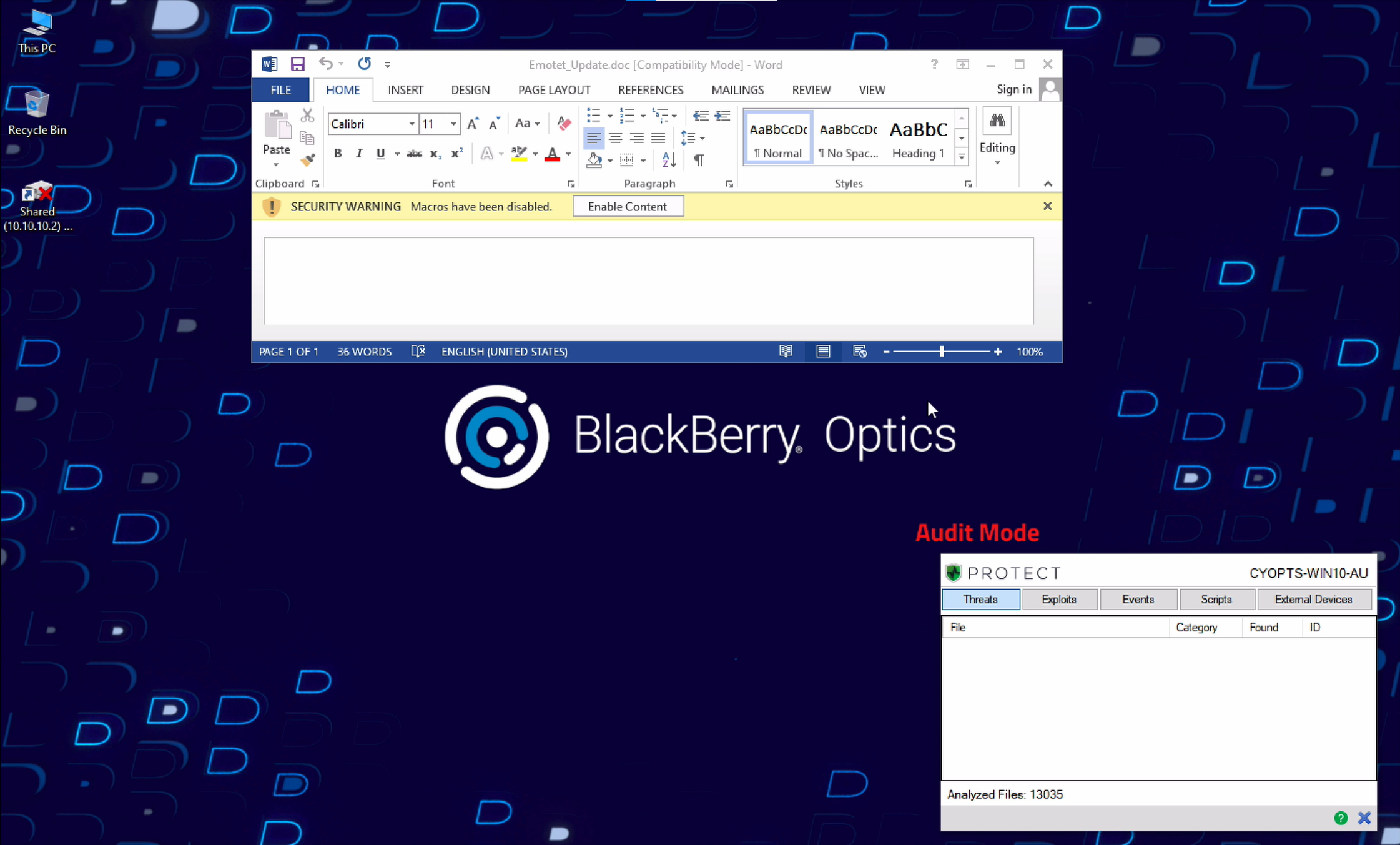

Emotet グループは、悪意のある Office 文書と URL の組み合わせを使用して被害者を感染させます。デモ動画の一例として、悪意のある Emotet 文書のサンプルが挙げられます。

図 1 :悪意のある Emotet 文書のサンプル。BlackBerry Optics を「監査専用」モードに設定

私たちはBlackBerry® Opticsを「検証専用」モードに設定し、Emotet マクロの実行を許可するようにマシンを構成しました。高度に難読化された PowerShell スクリプトを Emotet がバックグラウンドで実行しているのがわかります。このスクリプトがデコードされると、実際の Emotet ローダーをダウンロードする、悪意のある URL のリストが繰り返し確認されます。

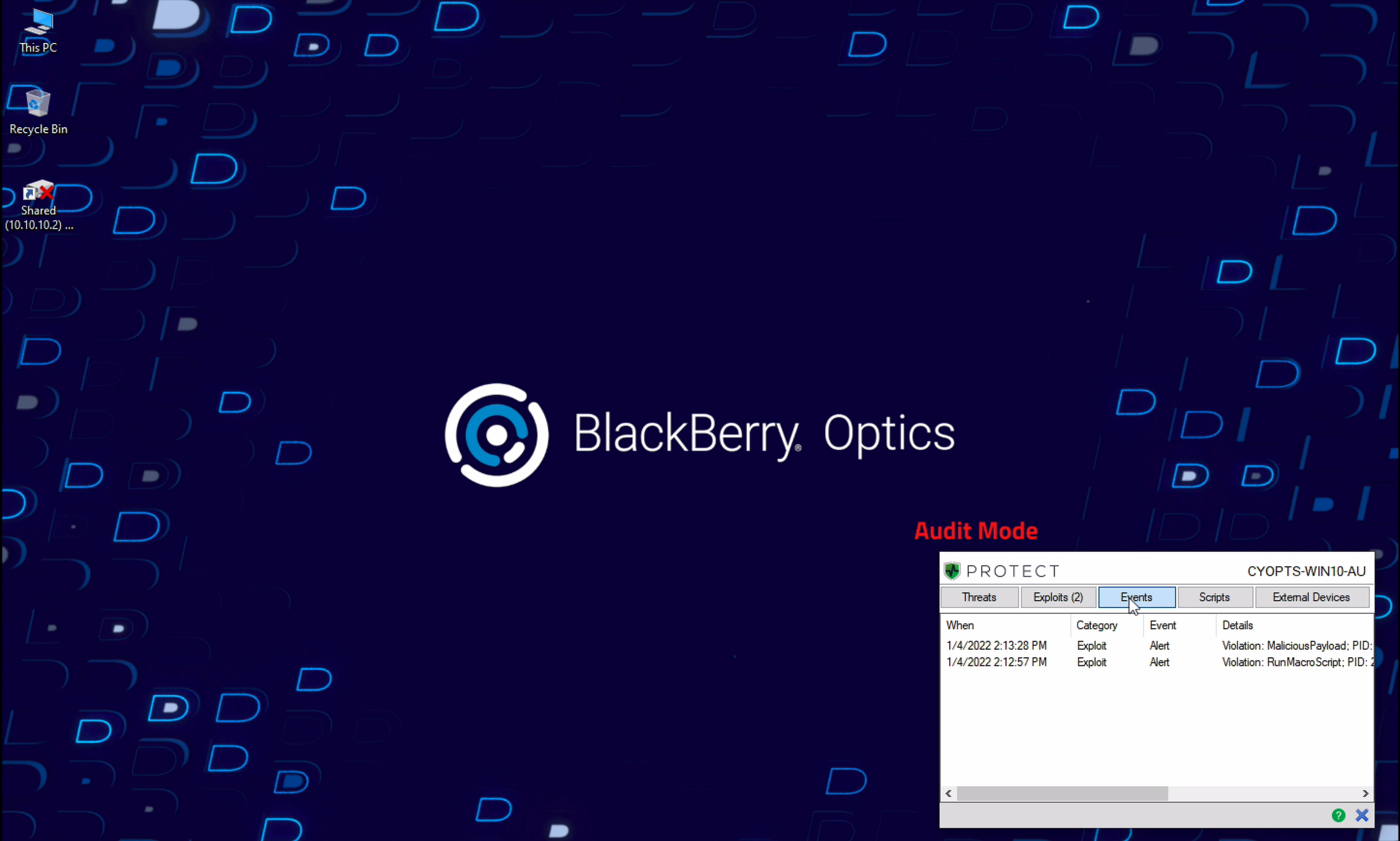

図 2 : BlackBerry がミリ秒単位で検知した Emotet の悪意のあるペイロード

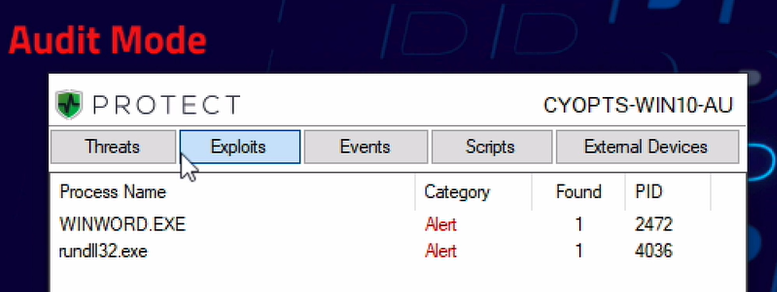

図 3 :悪意のあるエクスプロイトが見つかったことを知らせる BlackBerry Optics のアラート

BlackBerry Optics は、マクロの実行から実際のローダーのダウンロードに至るまで、エンコードされた PowerShell スクリプトと連携してこの脅威が行った手順をすべて検知することができます。BlackBerry Optics の "Focus" データを使用すると、これらの各段階に対してさらに詳細な根本原因分析を実行できます。

または、自動対処を有効にすれば、BlackBerry Optics はこの攻撃を初期段階で阻止できます。

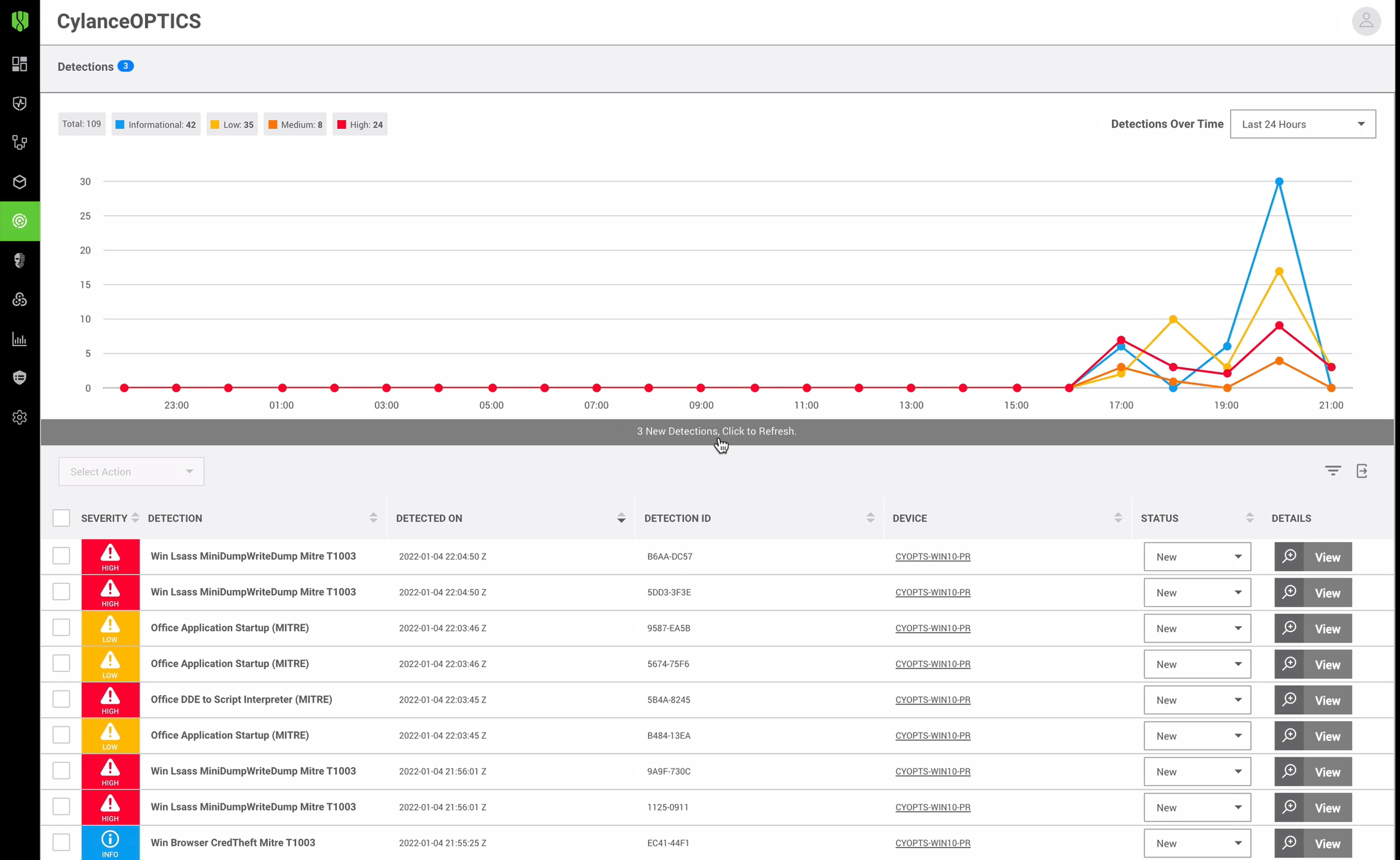

図 4 : Emotet が実行したアクション、イベントの完全なタイムラインなど、BlackBerry Optics が明らかにする脅威の詳細

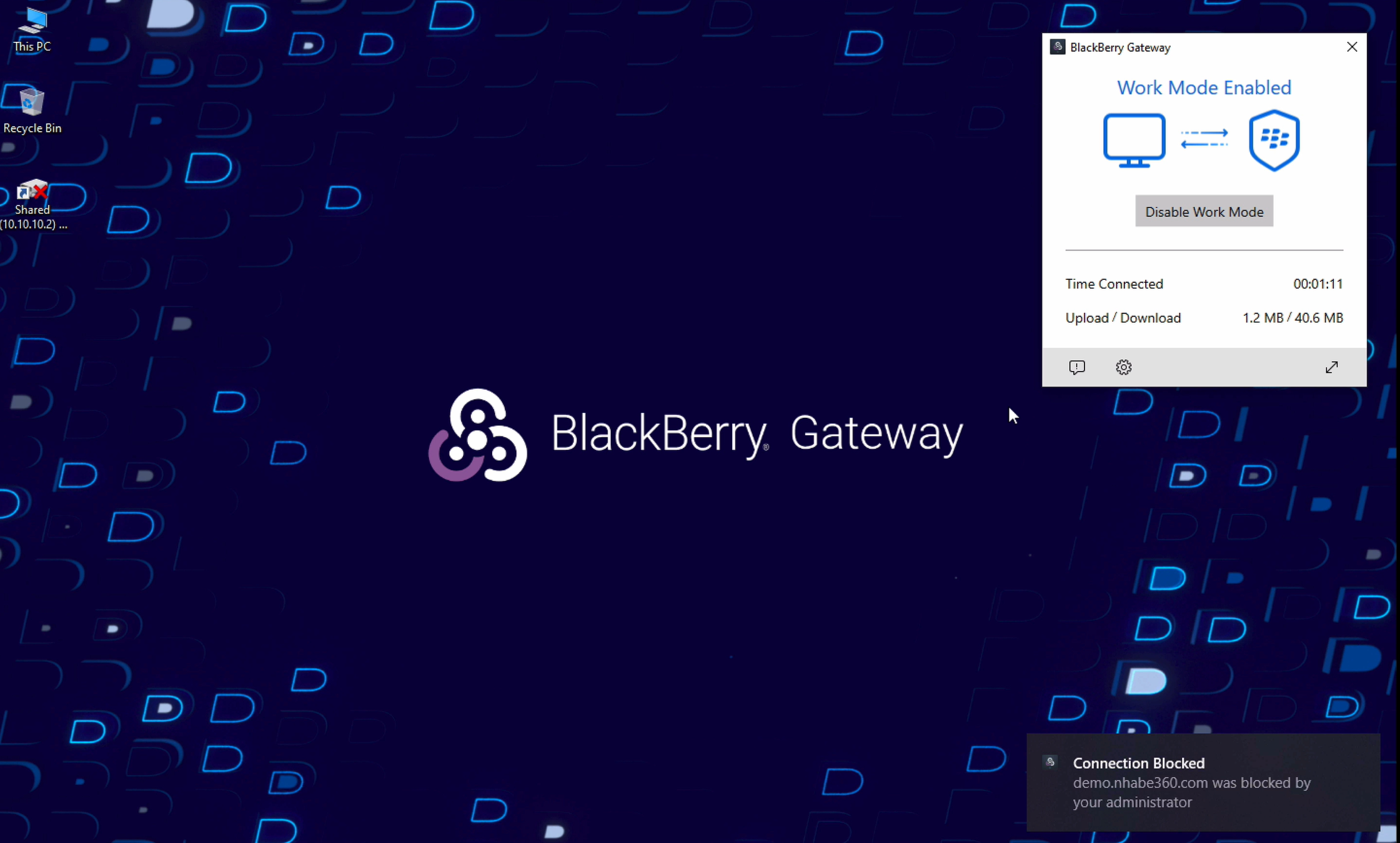

これに加えて、BlackBerry® Gateway は Emotet によるコマンドアンドコントロール(C2)通信の試みをすべて特定し、悪意のあるローダーがダウンロードされるのを効果的に予防できます。

図 5 : BlackBerry Gateway は Emotet の C2 通信を未然に防御

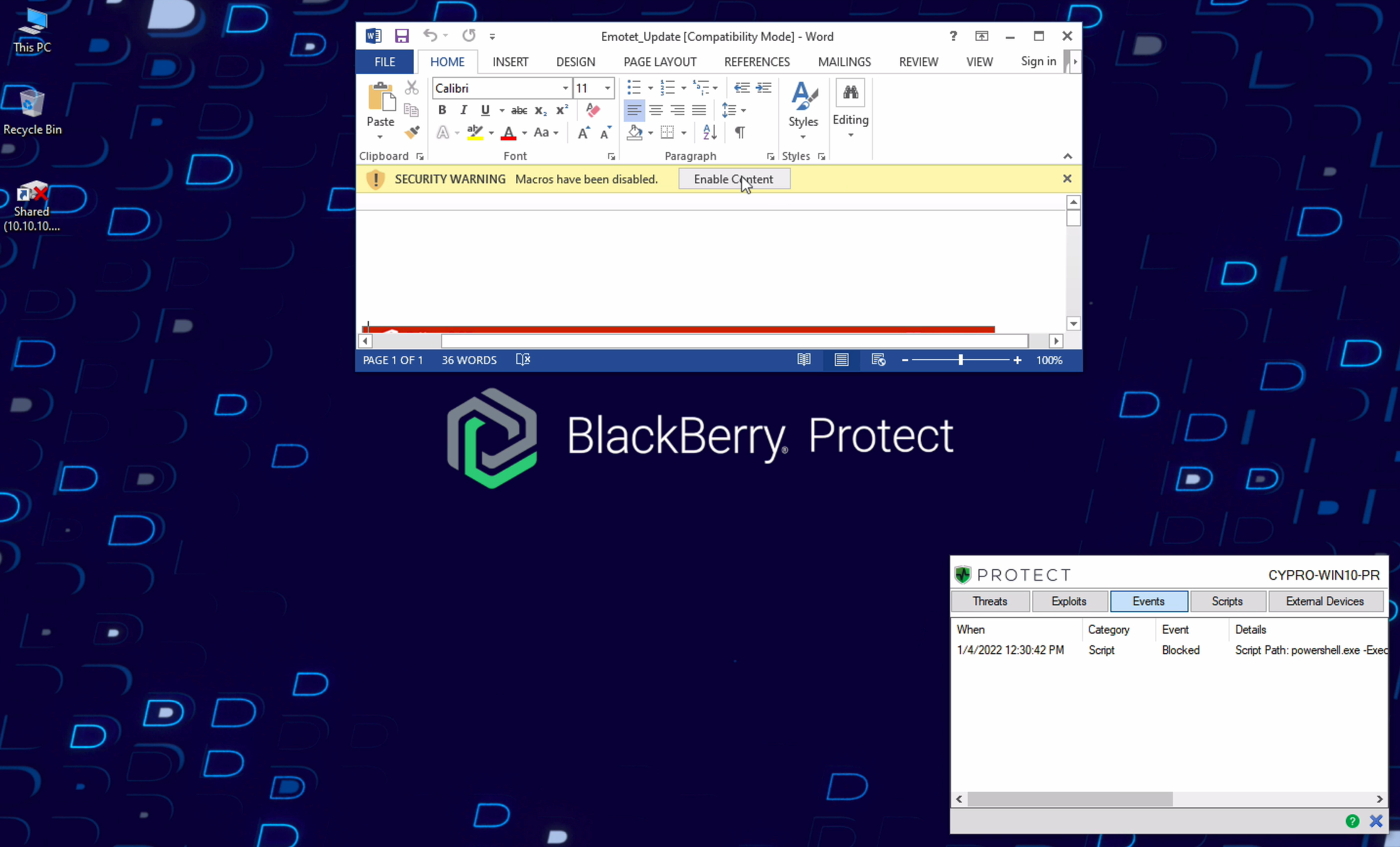

最後に忘れてならないこととして、BlackBerry® Protect がミリ秒単位でこの攻撃を未然に防御できることが挙げられます。これは、メモリの保護やスクリプトの制御を使用してマルウェアの実行をリアルタイムでブロックすることで可能になります。そのため、お客様のエンドポイントとインフラストラクチャでは Emotet を排除した状態が維持されます。

図 6 : BlackBerry Protect は Emotet をリアルタイムで実行前に阻止

予防ファーストという BlackBerry の考え方

BlackBerry では、サイバーセキュリティに対して、予防ファーストの AI 主導アプローチを採用しています。予防を第一とすることで、キルチェーンの悪用段階の前にマルウェアを無力化できます。 これにより、新種・亜種が氾濫するランサムウェアなどを効果的に検知・対応できるのです。

BlackBerry® ソリューションは、この段階でマルウェアを阻止することで、組織の回復力向上に貢献します。また、インフラストラクチャの複雑さが削減され、セキュリティ管理が合理化されて、業務、スタッフ、エンドポイントが確実に保護されます。

BlackBerry なら予防が可能です。

お問い合わせ:https://www.blackberry.com/ja/jp/forms/enterprise/contact-us

イベント/セミナー情報:https://www.blackberry.com/ja/jp/forms/enterprise/contact-us

BlackBerry Japan:https://www.blackberry.com/ja/jp