Jupyter はまた、Google Chrome™、Microsoft Edge®、Opera、Brave、Mozilla Firefox といった一般的なブラウザーを対象に、Cookie やログイン情報のほか、ユーザー名、住所、メールなどの「自動入力」データを取得する機能も備えています。さらに、他の多くのインフォスティーラと同じく、暗号通貨ウォレット、仮想プライベートネットワーク(VPN)、リモートアクセスソフトウェアも標的としています。

Jupyter はこれまで、SolarMarker/Deimos、Polazert、Yellow Cockatoo など、さまざまな名前で呼ばれてきました。また、マルウェアの作成者によってステルス機能が改良され続けています。たとえば、Jupyter は多くの場合、Windows® の大型インストーラパッケージである .MSI でラップされています。通常、これらのパッケージは正規のデジタル証明書で署名されています。パッケージ内の正規のファイルが実行されている間、Jupyter はその中にうまく隠した小型の PowerShell スクリプトを用いて、悪意のあるアクションをバックグラウンドで実行します。

このインフォスティーラの開発者は特定の組織を標的としているわけではなく、特に決まった計画も持っていないようです。その代わり、Jupyter の罠にかかる可能性のあるすべてのユーザーが標的となる傾向があり、それがこの脅威の蔓延につながっています。

BlackBerry、Jupyter インフォスティーラを未然に防御

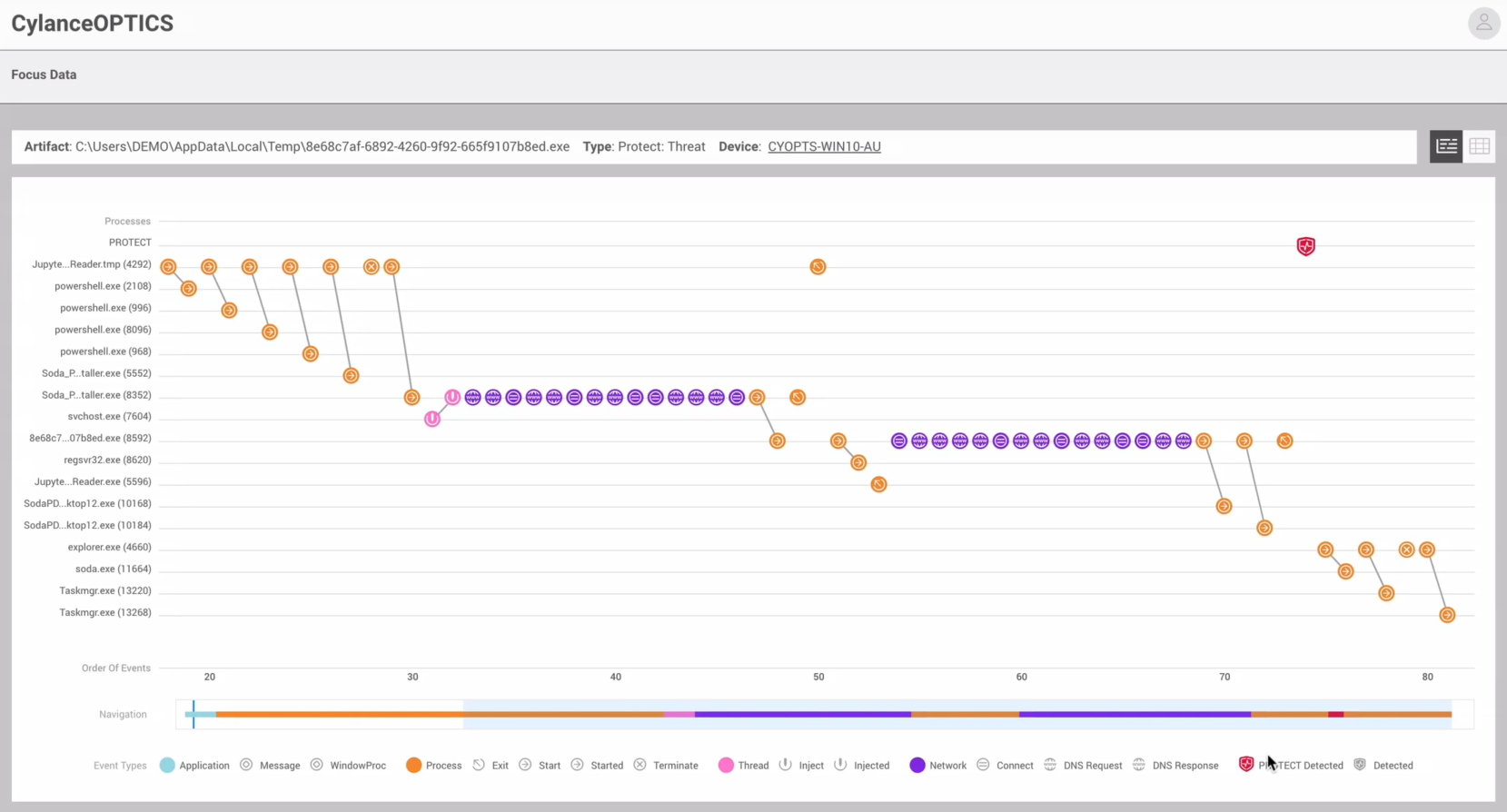

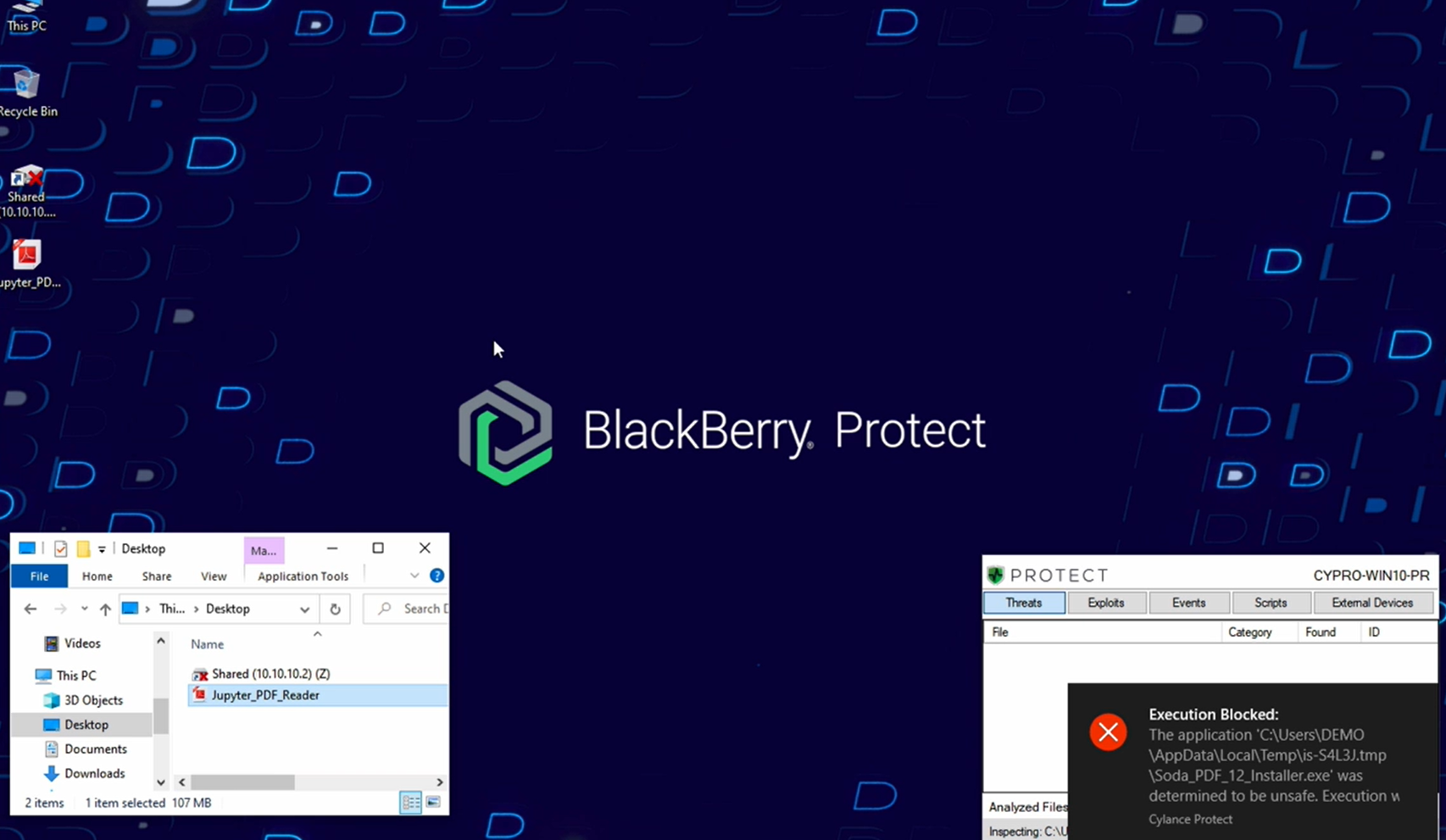

次のデモ動画を視聴して、Jupyter インフォスティーラの攻撃の詳細をご確認ください。そして、クラウド対応エンドポイント検知/対処(EDR)ソリューションの CylanceOPTICS® と、人工知能(AI)を活用したエンドポイント保護プラットフォーム(EPP)の CylancePROTECT® との連携により、BlackBerry がこの脅威を無効化する様子をご覧ください。

BlackBerry によるサポート

BlackBerry のインシデント対応チームは、あらゆる業種のどのような規模の組織とも連携し、エンドポイントのセキュリティ体制を評価および強化し、ネットワークインフラストラクチャのセキュリティ、整合性、およびレジリエンスを積極的に維持するように支援します。緊急のサポートが必要な場合は、電子メールでご連絡いただくか(DLIR@blackberry.com)、または当社の問い合わせフォームをご利用ください。

.png)