本ブログ記事は、2022年4月28日に米国で公開されたBlackBerryのブログ記事の抄訳版です。原文はこちらからご覧頂けます。

2021 年、サイバー攻撃の脅威グループは攻撃の範囲を広げつつ高度化も進めました。重要なインフラシステムや民間の標的を特に激しく攻撃し、数々成功をおさめ、世界の注目を集めました。これにより脅威グループの存在感は大きく高まったといえるでしょう。 例えば、HAFNIUM Group による Microsoft® Exchange Server のエクスプロイトや、Kaseya 社と SolarWinds 社に対するサプライチェーン攻撃などの侵害がニュースを賑わせました。一方、米国司法省が Ransomware and Digital Extortion Task Force (ランサムウェアおよびデジタル恐喝に関するタスクフォース)を設立しても、ランサムウェアの猛威は衰えることなく拡大を続けました。

Cobalt Strike の誤使用

2021 年、BlackBerry は 7,000 台以上の Cobalt Strike Team Server と 6 万台の Beacon から分析情報とトレンドを収集しました。そこから得られた脅威インテリジェンスは、2022 年版 BlackBerry® 脅威レポートに掲載し、詳細については電子書籍「Finding Beacons in the Dark: A Guide to Cyber Threat Intelligence(サイバー空間の闇に灯るビーコンの見つけ方)」で紹介しています。

最近では、次のことが明らかになりました。

- 脅威アクターが Cobalt Strike のホスティングを正規のクラウドプロバイダに移行する傾向が強まっている。

- ポート 80、443、8080 がほとんどの環境で開放されており、コマンドアンドコントロール(C2)トラフィックに最適なポートとなっている。

- 2021 年に Cobalt Strike Beacons が使用されて、ドメインフロンティング、DNS リダイレクタ、プロセススポーン、Malleable プロファイルのマスキング、流出した公開鍵による C2 インジェクション攻撃が実行された。

サプライチェーン攻撃の急増

2021 年、脅威アクターはサプライチェーンに焦点を当て、かなりの成功を収めました。以下の理由から、サプライチェーンは脅威グループにとって魅力的な標的となっています。

- サプライチェーンは、複雑かつ広範囲にわたるため、効果的な保護が困難である。

- サプライチェーンへの攻撃が成功すれば、一度に複数の標的に深刻な影響を与えることが可能となる。

- 多くの企業はいまだにサプライチェーンを盲信しているため、このような攻撃にサイバーセキュリティ対策の迂回を許している。

- サプライチェーンの可視化が不十分なため、脅威の監視とフォレンジックに対する重大な課題となっている。

最近のサプライチェーン攻撃の 50% に関して犯行を認めているのは APT グループです。その成功率は、このような攻撃がさらに増えることを示しているのかもしれません。

Log4j/Log4Shell エクスプロイト

Log4jは、無数のフレームワークやアプリケーションで使用されているオープンソースのロギングパッケージです。昨年、これに深刻な脆弱性があることが発見されました。この脆弱性は、影響を受けやすいアプリケーションに特別に細工されたテキストスニペットを送り込むことで悪用でき、リモートでコードを実行することが可能となります。

Log4Shell がやっかいなのは次の理由からです。

- 発覚直後から、この脆弱性を標的にする攻撃が1 時間当たり数百万件あった。

- どのアプリケーションやサービスにリスクがあるかがわかりにくい。

- 悪意のあるソフトウェアを使用しないため、多くのセキュリティツールが検出できない。

- Log4j は広く利用されているため、数年にわたる問題となる可能性がある。

一般的ではないプログラミング言語

マルウェアファミリーのラッパーやローダーの開発、リライト、作成を行う際に、一般的ではない言語が使用されることが多くあります。この方法は昨年、次のような理由から頻繁に使用されました。

- 性能向上

- セキュリティツールの迂回

- シグネチャベースのアンチウイルスの妨害

- 複数 OS へのクロスコンパイル

BlackBerry は、最近はGo、D、Nim、Rust が採用されていることを確認しています。

初期アクセスブローカー(IAB)

BlackBerry Research and Intelligence チームは、これまで知られていなかったZebra2104という IAB を特定しました。IAB は、組織のネットワークに不正にアクセスし、そのアクセスできる状態をダークウェブで販売します。包括的な調査により、Zebra2104、MountLocker、Phobos、StrongPity (Promethium)の間にある関係を発見しました。

2021 年の主な攻撃のタイプ

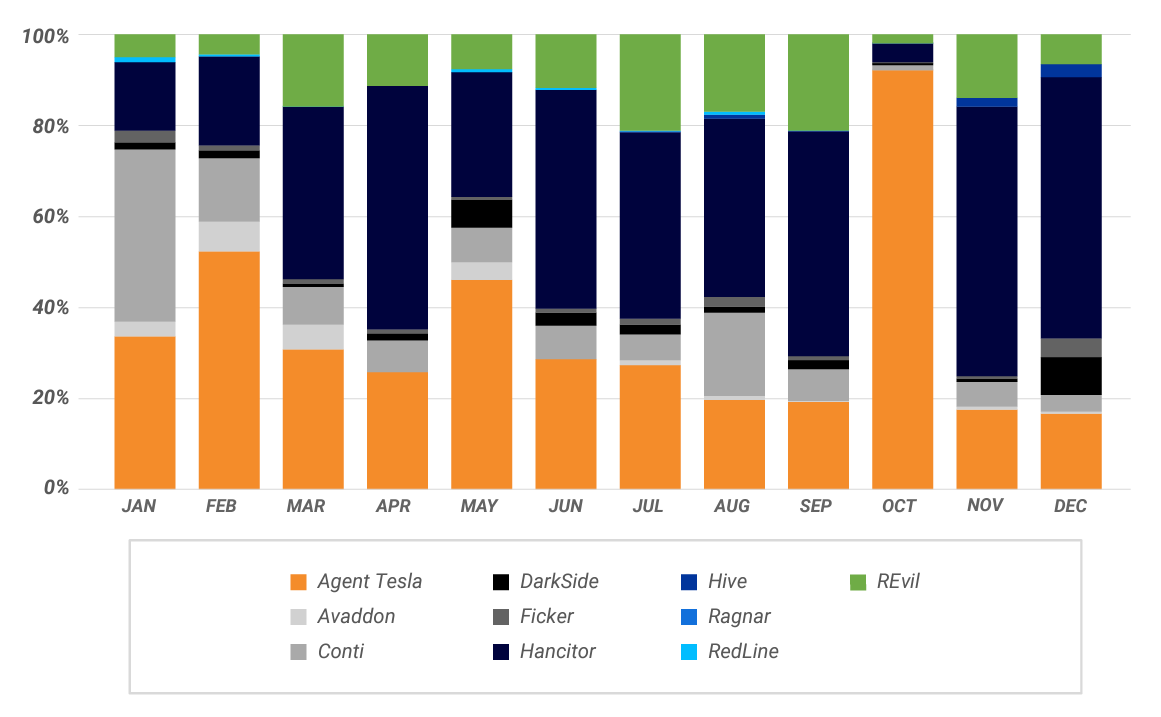

Ransomware

2021 年に大きな注目を集めたサイバー攻撃の中には、背後に RaaS (Ransomware-as-a-service)プロバイダが存在するものがありました。いくつかのグループは、コロニアルパイプラインの攻撃後に閉鎖されましたが、それらに代わって他のグループが台頭してきました。現代のランサムウェアは、サービスとしてクライアントに提供されることが多く、暗号化したデータを持ち出し、それを公開すると脅すという、二重恐喝のスキームを用いることがあります。

2021 年に特に多かったランサムウェアの系統は、次のものです。

- REvil (別名 Sodin またはSodinokibi)

- Conti

- DarkSide(消滅)

- Avaddon

- Ragnar Locker

- Hive

インフォスティーラ

インフォスティーラは収集する情報によってさまざまなものがあります。収集する情報には、ウェブデータ、認証データ、クレジットカード情報、暗号ウォレット、FTP データなどがあります。2021 年に特に目立ったインフォスティーラは、次のものです。

- RedLine

- Agent Tesla

- Ficker

- Hancitor (aka Chanitor)

2021 年のマルウェア脅威トップ 10

敵対的 AI 攻撃

まだ生まれたばかりの分野ですが、2021 年は敵対的学習がさらなる発展をしました。敵対的学習の主な目的は、AI 脅威を訓練してサイバーセキュリティを欺くことです。実際、敵対的アルゴリズムは、悪意のあるファイルを修正し、ヒューリスティック防御と機械学習(ML)支援の防御の両方を迂回できるようにするために使用されています。

幸い、このような変更は容易でなく、ほとんどの敵対的攻撃には bulk iterative strategy (一括反復戦略)という手法が使われています。とはいえ、こういったアルゴリズムは、特に生成されたファイルがモデル間で転送可能であるように見えることから、懸念を生じさせます。このことは、1 つの防御策を無力化するために訓練された攻撃で、何十もの商用サイバーセキュリティ製品を迂回できるということを意味するかもしれません。

振り返りと展望

2021 年を通じて、組織的で洗練された攻撃がニュースとなり、そこでランサムウェアが重要な役割を果たしました。脅威アクターは、そのスキル、柔軟性、適応力を発揮し、民間の能力の採用と模倣を行って大きな効果を上げました。サプライチェーンに対する攻撃では、1 つのターゲットを侵害することで、下流の数千社に被害を与え、昨年の脅威の状況に大きな影を落としました。

攻撃者に立ち向かう人々や組織も、あらゆる種類のデジタル脅威と戦うために、新しい戦術、ツール、フレームワークを採用し始めています。複数の機関がソフトウェアやサプライチェーンのセキュリティに関する新しいガイドラインや要件を発表するなど、政府もこれまで以上にサイバーセキュリティの分野に取り組んでいます。BlackBerry は、これまで同様、世界中の人々や組織を保護するサイバーセキュリティソリューションの推進に取り組んでいます。

2022 年版 BlackBerry 脅威レポートでは、サイバーセキュリティに影響を与える現在の進歩や事象の概要を検証しています。これは、世界中の組織や個人のサイバーレジリエンスが向上することを期待して共有している、セキュリティパズルの私たち独自のピースです。過去 1 年間のサイバーセキュリティの問題を詳しく知るには、2022 年版 BlackBerry 脅威レポートをダウンロードしてください。

お客様が直面しているセキュリティ上の課題がどんなものでも、弊社の専門家チームが支援します。BlackBerry Cybersecurity の専門家に、今すぐお問い合わせください。

・お問い合わせ:https://www.blackberry.com/ja/jp/forms/enterprise/contact-us

・イベント/セミナー情報:https://www.blackberry.com/ja/jp/events/jp-events-tradeshows

・サイバーセキュリティチームによるコンサルティング: https://www.blackberry.com/ja/jp/services/blackberry-cybersecurity-consulting/overview

・BlackBerry Japan:https://www.blackberry.com/ja/jp