原文のブログはこちらからご覧いただけます。

Conti(コンティ) ランサムウェアの背後にいる脅威グループが、コスタリカに国家的危機をもたらしています。コスタリカでは、政府機関が容赦ないサイバー攻撃を受けています。この攻撃は 4 月以降続いており、財務省、コスタリカ社会保障基金、科学イノベーション技術通信省などの政府施設が深刻な影響を受けています。コスタリカ財務省の報告によると、デジタルサービスは停止し、電子署名や特定の政府手続きに関する業務で大きな混乱が生じているとのことです。財務省は、脅威グループによるサイバー攻撃で特に大きな打撃を受けており、いまだに被害の詳細について確認している段階です。

Conti の脅威アクターは、身代金として 1,000 万米ドルをコスタリカ財務省に要求しましたが、支払いを拒否されました。そのため、ただちに報復措置を取り、窃取した数百ギガバイトの政府データを自身のリークサイトに公開しました。このデータ公開に続いて、脅威グループは、「さらに深刻な方法」により攻撃すると断言しました。切迫した状況になったことから、コスタリカのロドリゴ・チャベス (Rodrigo Chaves) 大統領は、この攻撃に対して、国家非常事態宣言を発動しました。

おそらく今回の攻撃が国家支援による活動とは無関係であることを示したいという考えから、Conti の脅威アクターは、単独実行であるとして犯行声明を出しています。しかし、この声明は、かなり懐疑的な部分があります。サイバー攻撃が特定の脅威アクターによるものとして断定するのは非常に難しく、またサイバー犯罪者には自身の活動について正直に話すメリットや動機づけはほとんどありません。脅威グループは、徹底的に対策を講じて、攻撃の帰属を調査する研究者をとまどわせ、誤った方向へ導き、そして欺いています。また、オンラインで公開された主張は、誤りにつながる恐れのある情報を発信する、もう 1 つの手段にすぎません。

実は、Conti は、コスタリカでの攻撃を自身の功績だと主張したい思惑を抱いているのかもしれません。なぜなら、ロシアを拠点にしていると広く報じられているからです。ロシアがウクライナ侵攻を開始したとき、Conti は、ロシア政府への全面的な支持を公表しました。さらに、ロシアに対してサイバー攻撃を行っている相手の重要なインフラを攻撃すると脅していました。こうした発言により、2022 年 2 月 27 日に、ウクライナのセキュリティ研究者により、グループ内部のチャットログが流出する事態になりました。それ以後、Conti は「進行中の戦争」を公然と非難していますが、その前の出来事を考えると、この心変わりは疑わしく思えます。

大局的に見ると、コスタリカに対する攻撃は、Conti 脅威グループの活動が増加していることを示す、全体的な傾向と一致しています。グループの Web サイトでは、毎月の平均が前年の同月と比較し、より多くの標的を攻撃していることが示されています。グループがデータ流出の被害に遭い、コマンドアンドコントロール(C2)インフラを停止させた数週間後から、グループの活動が増加しています。この流出がグループにとって致命的な一撃になると考えるアナリストもいましたが、Conti は回復力があることが示されました。

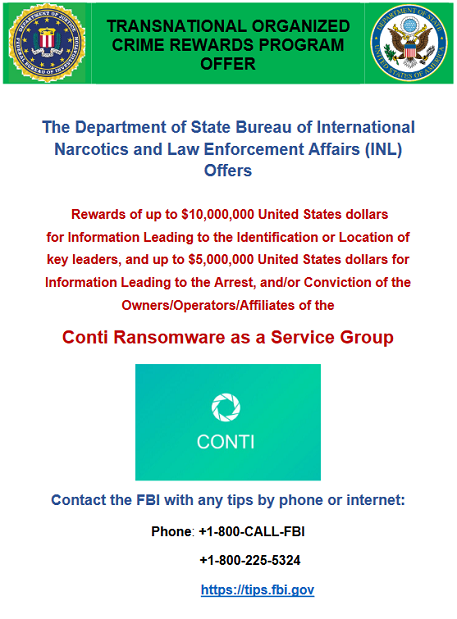

攻撃の標的が増えていることに加えて、グループが Emotet(エモテット)および Black Basta とつながりを持つと考えられることから、Conti の影響力が高まっている可能性があります。一方、米国政府は、こうしたグループの動向に注目しています。米国国務省は、グループの主要リーダーの特定につながる情報に対して 1,000 万ドルを提示しています。Conti のメンバーの身柄確保または逮捕につながる情報には、さらに 500 万ドルの報奨金があります。

Conti の脅威を理解する

Conti が脅威グループとして初めて世間に知られるようになったのは 2020 年半ばのことでした。世界中のさまざまな業界を標的として一連の攻撃を開始し、非常に大きな「成功」を収めたことで、またたく間に有名になりました。このグループは、ランサムウェア攻撃の標準機能として、二重脅迫の戦術を使用しています。この方法は、被害者のデータを盗み出した後に、ローカルのハードドライブやバックアップのデータを暗号化し、身代金を支払わなければ、データをリークサイトで公開すると脅迫するのです。BlackBerry Research & Intelligence Team は、このグループの歴史、活動、プロセスの詳細についてまとめたブログ記事世界中の 400 を超える組織に及ぶ Conti のランサムウェア攻撃を最近公開しました。Conti ランサムウェアについては、BlackBerry Threat Research Team の最近のブログ記事「冷酷化、大規模化、高度化―― 2021 年、サイバー犯罪はどう進化したか」でも解説されています。

たとえ最善策をとったとしても、ランサムウェア攻撃からの回復は、費用と時間がかかるプロセスが必要となります。最悪のシナリオでは、データは永久に失われ(または競合他社が占有情報を閲覧できる場所に流出し)、組織の評判は取り返しがつかないほど損なわれ、従業員を解雇せざるを得ないかもしれません 。バックアップが用意されていない場合、組織は永久に復帰できない可能性があります。

しかし、ランサムウェア攻撃を特定し、未然に防御できるソリューションがあります。AI (人工知能)は、ランサムウェアなどのファイルベースの脅威に対して特に有効であることが長年にわたり証明されてきました。旧世代 AI よりも極めて多くのデータで学習した数学モデルやアルゴリズムが年を追って進化しており、これらを搭載してさらに成熟した AI をベースにした製品でとりわけ効果が高くなります。成熟した AI は、驚くべき正確さで脅威を検知し、被害を未然に防ぎます。(詳細は過去のブログより、Cylance AI が Conti の活動を阻止する様子を動画にてご覧いただけます。)

AI (人工知能)は、組織を脅威グループから守るために利用できる、数多くの高度なテクノロジーの 1 つにすぎません。ランサムウェア攻撃を未然に防御する効果的な手法の詳細については、BlackBerry のランサムウェア予防と修復に関するページをご覧ください。また、あらゆる種類のサイバー攻撃への対処の詳細については、BlackBerry.comからご確認いただけます。

・お問い合わせ:https://www.blackberry.com/ja/jp/forms/enterprise/contact-us

・イベント/セミナー情報:https://www.blackberry.com/ja/jp/events/jp-events-tradeshows

・サイバーセキュリティチームによるコンサルティング: https://www.blackberry.com/ja/jp/services/blackberry-cybersecurity-consulting/overview

・BlackBerry Japan:https://www.blackberry.com/ja/jp