目次 |

原文のブログはこちらからご覧いただけます。

Linux® システムを狙ったインプラント(システムに密かに埋め込まれるマルウェア)が蔓延し、組織のセキュリティ体制に死角が生じつつある中、BlackBerry の Threat Research & Intelligence チームは、Linux の防御を強化する最善の方法についてのアドバイスを現場に提供し続けています。実際、著者はラスベガスで開催された Black Hat 2022 から戻ったばかりですが、そこではチームメンバーとともに、まさにそのようなアドバイスを提供していました。

他の IT 分野と同様、Linux の世界で今日の脅威アクターから身を守るには、最も基本的な一連のルールだけではもはや不十分であることがわかっています。しかし、私たちが攻撃者と同じように学び、適応する意思を持ちさえすれば、まだまだできることはたくさんあります。

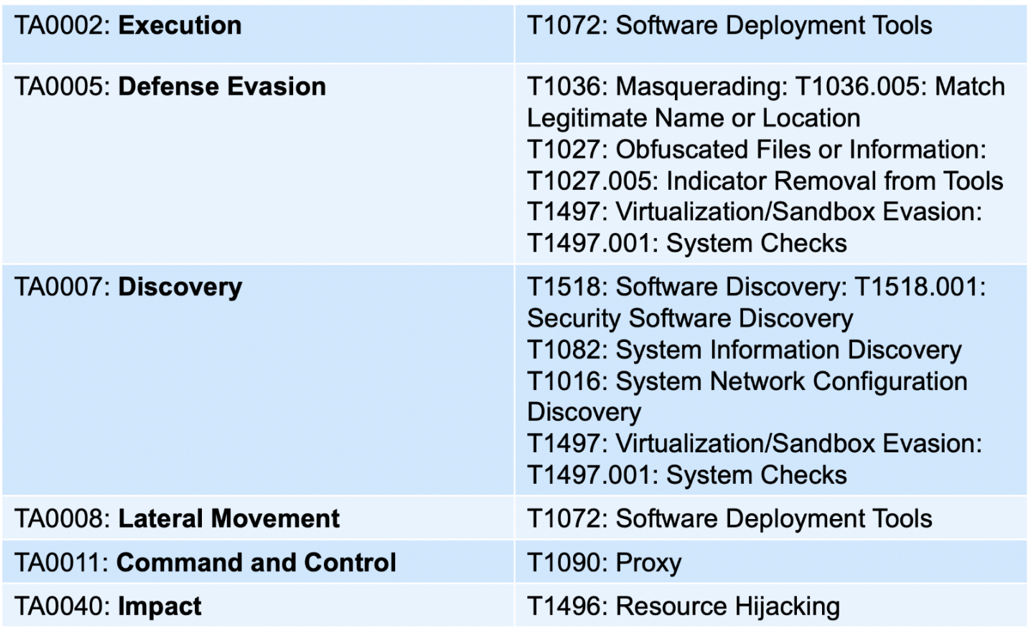

BlackBerry の脅威リサーチャーは、Symbiote、Orbit、Red Alert ランサムウェアという 3 つの強力なマルウェアファミリーを調査し、これらに共通する戦術、技法、手順(TTP)を MITRE ATT&CK® マトリクスの形式でマッピングしました。

注意すべき TTP

Linux を狙ったこれらのマルウェアファミリーに共通する TTP は多数ありますが、BlackBerry の脅威リサーチャーの所見では、最も注意すべき戦術は MITRE TA0005(防御回避)と TA0007(探索)です。これらの戦術は攻撃チェーンの初期に生じるイベントを表しています。防御側がこの活動の特定に間に合えば、認証情報へのアクセス、水平展開、データの抜き出しといったより有害な行動が取られる前に、あるいはランサムウェアのペイロードが起動される前に、攻撃の影響が抑えられます。

多くの場合、これらの TTP は「環境寄生型」(Living off the Land)の技法を含んでいます。こうした技法は、被害者の環境にすでに存在する正規のツールを利用して検知を回避しようとするものです。たとえば、悪意のない標準的な活動でよく用いられる以下のようなツールが利用されます。

- cURL と Wget(ファイルの取得に使用)

- プロキシスクリプト(リバースまたはフォワード。特に SOCKS5 プロキシ)

- ツールキット

攻撃者は多額の金銭を得るチャンスを物にしようと、ステルス性の高い攻撃を設計するために多くの時間とリソースを費やしています。また、セキュリティポリシーに妨害された場合には時間をかけてその回避を試み、最終的には試行錯誤の末に回避を成功させることも少なくありません。

仮想化

Linux を狙う脅威アクターは、一般的な攻撃対象であるパブリッククラウドに加えてプライベートクラウドにも手を広げ、仮想化環境への攻撃を試み始めています。今や攻撃者は、個々の仮想マシン(VM)上の各ファイルを暗号化するのではなく、仮想ディスクや仮想メモリを含む VM インフラ全体を一挙に侵害すべくハイパーバイザーを標的としているのです。

特に、ランサムウェアの 2 大ファミリーである LockBit と BlackBasta においては、暗号化を VMware ESXi と Linux に特化させた亜種が出現しています。

仮想化環境に対するこうした攻撃動向の中、Linux サーバーは深刻なリスクにさらされており、このリスクはランサムウェア攻撃で特に大きくなります。さらに、多くの組織はこれらの攻撃への備えが十分にできておらず、「Linux が標的になることは滅多にないので、強力なセキュリティコントロールは必要ない」という古い考えの下、限定的な保護方針を採っていることもよくあります。

包括的なテレメトリの観測結果

Linux ベースの脅威が勢いを増す中、BlackBerry の脅威リサーチャーは、自社で独自に収集したテレメトリに基づいて脅威のレベルと活動を監視してきました。過去 30 日間のデータからは、以下のような観測結果が得られています。

- Cylance® AI ベースのテクノロジーは、Linux ベースのマルウェアを用いた Linux システムへの攻撃の企てを、20,620 回にわたって未然に防御していました。

- BlackBerry のテレメトリに基づくと、最も標的とされている地域は米国、韓国、メキシコ、ブラジルです。

- 最も攻撃を受けている業種は運輸業界で、次いで商業・専門サービス業、公共部門となっています。これらの業種を累積すると、過去 1 か月の Linux への攻撃に関するテレメトリの 60% 以上を占めています。この割合は、一般的にこうした業界ではサーバーと組み込みシステムに Linux システムが採用されやすいという事実と整合しています。

推奨される対策

これらのマルウェアファミリーは、効果的な対策を採れば未然に防御することが可能です。BlackBerry では以下の対策を推奨しています。

- 攻撃に備えること。攻撃は起こるものと想定し、対応計画のテストとリハーサルを重ねて即興的な要素を排除しましょう。

- パープルチームテストを実施して、脅威アクターをエミュレートし、有効性を見極め、ギャップを評価すること。

- ランサムウェア対策として一般的なプレイブックを用いることは避け、特定の攻撃、特定の脅威アクター、特定の手口に対する具体的な計画を立てること。

- 復旧の計画と体制を早期かつ頻繁に評価すること。

- ネットワークとデータへのアクセスにゼロトラストアプローチを採用し、システムを堅牢化して、エンドポイント保護と検知/対処テクノロジーを活用すること。

- 攻撃対象領域を削減し、最小権限の原則を適用すること。このためには、不要なサービスを削除し、管理者権限での実行を禁止する必要があります。

- タイムリーかつ一貫した方法でパッチを適用すること。

BlackBerry 製品による Symbiote、Orbit、Red Alert ランサムウェアの防御

CylancePROTECT® をご利用のお客様は、Symbiote、Orbit、Red Alert ランサムウェアから保護されています。

CylancePROTECT について

CylancePROTECT は、BlackBerry の第 7 世代 Cylance AI テクノロジーを採用したエンドポイント保護プラットフォーム(EPP)です。高度な機械学習モデルを活用し、ゼロデイ脅威と従来のサイバー攻撃の双方に対する予測優位性をお客様に提供します。

.png)